حمله مرد میانی چیست؟ انواع حمله MitM و راهکارهای مقابله با آن

در چشم انداز دیجیتالی به هم پیوسته امروزی، ارتباطات عنصر اصلی ارتباطات مدرن است. از مکالمات شخصی گرفته تا تراکنشهای مالی، تبادل اطلاعات از طریق کانالهای الکترونیکی در سراسر جهان در حال تغییر است. این دیجیتالی شدن طیف وسیعی از چالشهای امنیتی را در پی دارد که یکی از موذیانهترین آنها حمله مرد میانی (Man-in-the-Middle) است. حمله MitM نوعی حمله سایبری است که در آن یک بازیگر غیرمجاز ارتباطات بین دو طرف را رهگیری کرده و دستکاری میکند. این مقاله به پیامدهای این حمله و اقدامات پیشگیرانه میپردازد.

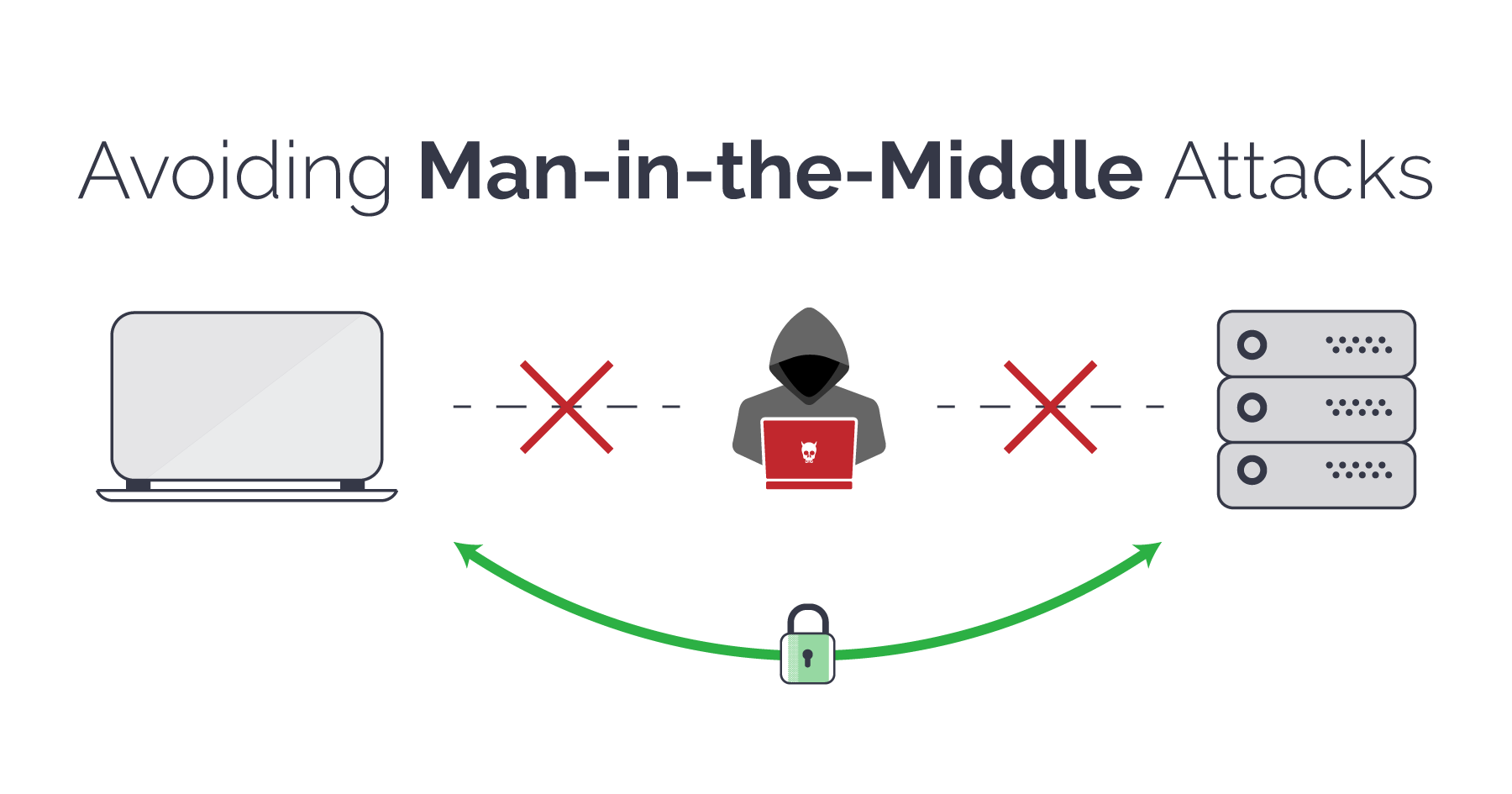

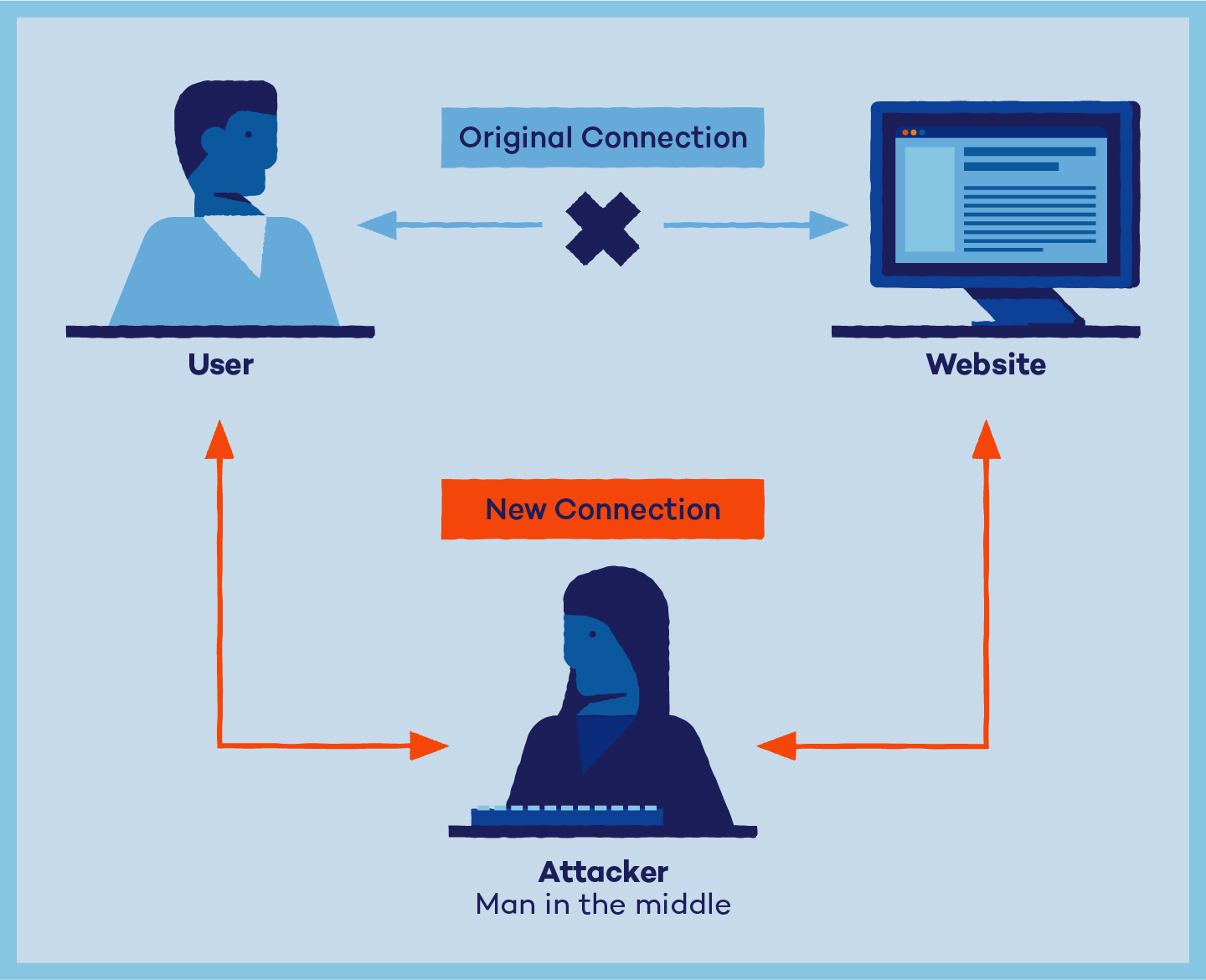

آشنایی با حمله مرد میانی

حمله مرد میانی نوعی حمله سایبری است که از آسیب پذیریهای پروتکل ارتباطی دیجیتال سوء استفاده میکند. در این حمله، عامل مخرب بین دو طرفی که در حال ارتباط هستند مانند کاربر و وبسایت قرار میگیرد و با رهگیری ارتباط آنها، به طور بالقوه محتوا را تغییر میدهد. این امر در مراحل مختلف ارتباطات از راه اندازی اولیه گرفته تا تبادل اطلاعات رخ دهد.

مهاجم اغلب از تکنیکهای مختلفی برای تثبیت حضور خود به عنوان یک واسطه استفاده میکند. این تکنیکها شامل نفوذ به شبکههای رمزگذاری نشده، سوء استفاده از آسیب پذیریهای نرم افزاری یا حتی به خطر انداختن سرورهای واسطه میباشد. هنگامی که مهاجم در این موقعیت قرار گرفت، دادههای خود را به جریان ارتباطی تزریق میکند.

عواقب حملات مرد میانی

پیامدهای حملات MitM بسیار مخرب هستند و عواقب جدی برای افراد، سازمانها و سیستمها به همراه دارند.

رهگیری و سرقت دادهها

مهاجمان میتوانند اطلاعات حساسی مانند اعتبارنامه ورود، شماره کارت اعتباری یا پیامهای شخصی را رهگیری کنند. این اطلاعات سرقتی را میتوان به منظور سرقت هویت، کلاهبرداری، جاسوسی یا سایر فعالیتهای مخرب استفاده کرد.

دستکاری اطلاعات

مهاجمان علاوه بر رهگیری دادهها میتوانند اطلاعات را قبل از ارسال به گیرنده مورد نظر تغییر دهند. این دستکاری منجر به تصمیم گیریهای نادرست، تراکنشهای غیرمجاز یا به خطر افتادن امنیت اطلاعات میشود. به عنوان مثال، مهاجم میتواند جزئیات تراکنش مالی را تغییر دهد تا مبلغ را به حساب خود بریزد.

تخریب اعتماد

حملات MitM اعتماد کاربران به پلتفرمهای ارتباطی دیجیتال را تضعیف میکنند و مانع پذیرش فناوریها و خدمات جدید میشوند.

استراق سمع

مهاجمان میتوانند مخفیانه به مکالمات خصوصی یا ارتباطات بین طرفین گوش دهند و اطلاعات محرمانه، اسرار تجاری یا دیتاهای شخصی آنها را به دست آورند.

به خطر انداختن امنیت

اگر ارتباطات شامل عملیات حساسی مانند بانکداری آنلاین یا کنترل زیرساختهای حیاتی باشد، حمله مرد میانی میتواند امنیت و یکپارچگی این سیستمها را به خطر بیندازد.

نقض حریم خصوصی

در صورت شنود مکالمات یا دادههای شخصی کاربران، حریم خصوصی آنها به شدت به خطر می افتد که این امر عواقب روانی قابل توجهی برای افراد خواهد داشت.

بازپخش حملات

مهاجمان دادههای قانونی را ضبط کرده و در فرصتی دیگر برای انجام اقدامات غیرمجاز دوباره پخش میکنند. به عنوان مثال، مهاجم میتواند از توکنهای احراز هویت برای دسترسی غیرمجاز مجددا استفاده کند.

تزریق بدافزار

مهاجمان ممکن است کد مخرب یا بد افزار را به جریان ارتباطی تزریق کنند تا به گیرنده تحویل داده شود. این بد افزار میتواند امنیت سیستمها را به خطر بیندازد، دادهها را بدزدد یا کنترل دستگاهها را به دست بگیرد.

اعتماد به خطر افتاده

حملات Man-in-the-Middle اعتماد میان افراد و سیستمهای مرتبط با آنها را از بین میبرد. اگر کاربران از چنین حملاتی آگاه شوند، اعتماد خود را به امنیت کانالها یا پلتفرمهای ارتباطی از دست خواهند داد.

آسیب به شهرت

سازمانهایی که قربانی حمله مرد میانی میشوند ممکن است به اعتبار خود آسیب وارد کنند، زیرا اخبار مربوط به نقض امنیت به سرعت منتشر میشود و اعتماد مشتری از بین میرود.

اختلال عملیاتی

شناسایی و کاهش حملات MitM به منابع بسیاری نیاز دارد که ممکن است به طور بالقوه منجر به اختلال در روند عدی کار شود.

پیامدهای بلند مدت

اثرات حمله MitM میتواند بسیار فراتر از اینها باشد. به عنوان مثال، دادههای دزدیده شده را میتوان در حملات بعدی مورد استفاده قرار داد. برای کاهش خطرات حملات مرد میانی، استفاده از کانالهای ارتباطی امن، اجرای رمزگذاری، به روز رسانی منظم نرم افزار و پروتکلهای امنیتی و آموزش کاربران در مورد روشهای آنلاین بسیار مهم است.

انواع تکنیک ها و ابزارهای حمله MitM

انواع مختلفی از حملات MITM وجود دارد که با استفاده از تکنیکها و ابزارهای مختلف، رهگیری و تغییر ارتباطات را برای مهاجم ممکن میسازد. این ابزارها عبارتند از:

Sniffing

نوعی حمله مرد میانی است که در آن مهاجم بستههای دادهای را که از یک شبکه میگذرد را رهگیری کرده و تغییر میدهد. این حمله اغلب برای اهداف قانونی مانند نظارت بر فعالیت و عیب یابی مشکلات شبکه استفاده میشود. همچنین برای اهداف مخرب مانند سرقت اطلاعات حساس یا انتشار بدافزار نیز به کار برده میشود. Sniffing را میتوان با استفاده از ابزارهای مختلف مانند بسته sniffers انجام داد. از این ابزارها می توان برای انتقال بستههای دادهای که از طریق شبکه ارسال میشوند، استفاده کرد. اسنیفینگ می تواند اطلاعاتی مانند داده های مالی و سایر اطلاعات حساس را استخراج کند.

سرقت جلسه

Session Hijacking یک حمله مرد میانی است که به مهاجم اجازه میدهد تا جلسه ارتباط فعال بین دو طرف را در اختیار بگیرد. مهاجم ارتباطات را رهگیری کرده و آن را تغییر میدهد. همچنین میتواند به اطلاعات حساس دسترسی پیدا کنند یا بر ارتباطات کنترل داشته باشند. مهاجم میتواند از تکنیکهای مختلفی برای سرقت جلسه مانند سرقت کوکیهای جلسه، سوء استفاده از نقاط ضعف در پروتکلهای ارتباطی یا استفاده از تکنیکهای فیشینگ استفاده کند.

هنگامی که مهاجم جلسه را تصاحب کرد، میتواند از آن برای سرقت اطلاعات حساس، انتشار بدافزار یا انجام سایر فعالیتهای مخرب استفاده کند. این نوع حمله به این دلیل خطرناک است که تشخیص آن بسیار دشوار میباشد و مهاجم میتواند در نقش یک کاربر قانونی در این حمله عمل کند.

جعل DNS

جعل DNS یک حمله MITM است که در آن مهاجم درخواستها و پاسخهای DNS (سیستم نام دامنه) را رهگیری کرده و تغییر میدهد. DNS سیستمی است که نام های دامنه (مانند www.rahaco.net) را به آدرسهای IP ترجمه میکند تا رایانهها برای ارتباط با یکدیگر از آنها استفاده کنند. در یک حمله جعل DNS مهاجم درخواستها و پاسخهای DNS را رهگیری کرده و تغییر میدهد و ترافیک را به یک سرور مخرب که توسط مهاجم کنترل میشود هدایت میکند.

اقدامات پیشگیرانه برای حمله مرد میانی

برای کاهش خطرات ناشی از حملات مرد میانی میتوان کارهای مختلفی را انجام داد:

- رمزگذاری: انجام رمزگذاری تضمین میکند که ارتباطات حتی در صورت نفوذ مهاجم محرمانه باقی بماند که این امر مانع از رمزگشایی محتوا میشود.

- گواهینامههای دیجیتال: استفاده از گواهیهای دیجیتال و زیرساخت کلید عمومی (PKI) میتواند صحت ارتباطی را تایید کند و جعل هویت اشخاص قانونی را برای مهاجمان دشوارتر نماید.

- پروتکلهای ارتباطی امن: استفاده از پروتکلهای امن مانند HTTPS، SSH و VPN ها یک لایه حفاظتی قوی در برابر رهگیری و دستکاری دادهها اضافه میکند.

- به روز رسانی منظم نرم افزار: به روز نگه داشتن نرم افزار و سیستم عامل به حذف آسیب پذیریهایی که مهاجمان ممکن است از آنها سوء استفاده کنند بسیار کمک میکند.

- آگاهی و آموزش کاربر: آموزش کاربران در مورد خطرات احتمالی و روشهای آنلاین میتواند از قربانی شدن آنها در حملات MitM جلوگیری کند.

نتیجه گیری

زندگی ما با فناوری در هم آمیخته شده است و به دنبال آن حملات سایبری مانند حملات مرد میانی بیشتر از همیشه انجام میشود. درک مکانیسمها و پیامدهای حمله مرد میانی هم برای افراد و هم برای سازمانها بسیار مهم است. با به کارگیری تدابیر امنیتی قوی و دقت کامل میتوانیم تعاملات دیجیتالی خود را تقویت کنیم و محرمانه بودن، یکپارچگی و صحت ارتباطات خود را حفظ نماییم.