انواع UTM: افزایش اثربخشی امنیت سایبری

صنعت فناوری اطلاعات همواره با تهدیدهای جدید از جمله بدافزارها گرفته تا حملاتی که بر کل شبکه تاثیر میگذارد، به چالش کشیده میشود. هر نوع حمله به سیستم IT به یک پاسخ و برنامه منحصر به فرد نیاز دارد. این امر معمولا باعث میشود که کسب و کارها برای ایمنی خود بیشتر هزینه کنند. در واقع، هر چه تعداد و تنوع آسیبپذیریها بیشتر باشد، هزینههای امنیتی نیز بیشتر میشود. مشاغل بسیاری از رویکردهای اشتباه پیروی میکنند که باعث میشود چه آگاهانه و چه ناخواسته در معرض خطرات جدی قرار بگیرند.

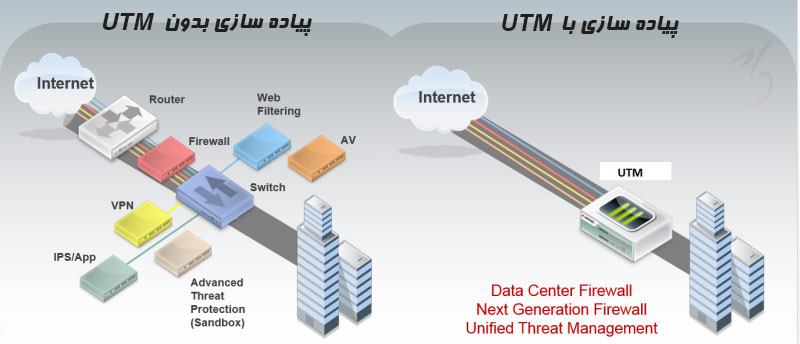

مدیریت یکپارچه تهدیدات یا UTM یک راهکار مناسب برای شرکتهایی است که فاقد منابع و بودجه لازم برای ایمن سازی هستند. در چشم انداز امنیت سایبری، سازمانها با طیف گستردهای از تهدیدات مواجه میشوند که دادههای حساس و عملیات تجاری آنها را به خطر میاندازد. بسیاری از شرکتها برای مبارزه با این تهدیدات از راهکارهای مدیریت یکپارچه تهدیدات استفاده میکنند. UTM به یک رویکرد جامع اشاره دارد که چندین استراتژی امنیتی را در یک سیستم واحد و یکپارچه ترکیب میکند. این مقاله انواع UTM را بررسی میکند و نقش مهم آنها را در افزایش اثربخشی امنیت سایبری شرح میدهد.

این فناوری از شبکه در برابر انواع حملات و تهدیدات از جمله بدافزار، ویروسها و فیشینگ محافظت میکند. ترکیب عملکرد و امنیت با یکدیگر مدیریت را به طور چشمگیری برای مدیران شبکه ساده میکند و هزینههای حفاظت از زیرساخت فناوری اطلاعات را کاهش میدهد. سیستمهای UTM در طول زمان رشد کردهاند تا فراتر از تواناییهای مشاغل کوچک با منابع محدود عمل کنند. شرکتهای بزرگتر به مرور نیز از این راهکارها به عنوان راههای جذاب برای کاهش هزینه استفاده کردهاند.

انواع UTM مبتنی بر فایروال

UTM مبتنی بر فایروال پایه و اساس بسیاری از راهکارهای موثر سامانه مدیریت یکپارچه تهدیدات است. این سامانه عملکرد فایروال سنتی را با ویژگیهای امنیتی مانند سیستمهای تشخیص نفوذ و پیشگیری (IDPS)، قابلیتهای شبکه خصوصی مجازی (VPN) و بازرسی عمیق (DPI) ادغام میکند. مدیران شبکه با انواع UTM کنترل متمرکزی بر شبکه دارند و میتوانند سیاستهای درستی را به کار بگیرند، ترافیک مخرب را شناسایی نمایند و از محیط شبکه در برابر دسترسیهای غیرمجاز محافظت کنند.

انواع UTM مبتنی بر درگاه

UTM مبتنی بر درگاه عملکرد فایروالها را گسترش میدهد. و به عنوان دروازهای میان شبکه داخلی و اینترنت خارجی عمل کرده و ترافیکهای ورودی و خروجی را فیلتر میکند. UTM مبتنی بر دروازه با مسدود کردن وبسایتهای مخرب و شناسایی ویروسها و بدافزارها یک لایه دفاعی در برابر تهدیدات سایبری مختلف ایجاد میکند.

انواع UTM فایروال برنامه وب (WAF)

برنامههای وب بیشتر مورد هدف هکرها قرار میگیرند و به همین دلیل ایمن سازی داراییهای مبتنی بر وب بسیار حائز اهمیت است. این نوع UTM به طور خاص برای محافظت از برنامههای وب در برابر حملات اسکریپت (XSS) و حملات SQL طراحی شده است. این فایروال ترافیک ورودی را بررسی میکند، درخواستهای مخرب را فیلتر میکند و یکپارچگی و در دسترس بودن سرویسهای وب را بررسی میکند.

انواع UTM مبتنی بر شبکه

UTM مبتنی بر شبکه چندین عملکرد امنیتی را در سطح شبکه با هم ترکیب میکند. این UTM شامل ویژگیهایی مانند تشخیص و پیشگیری از نفوذ در شبکه، شبکه خصوصی مجازی، دروازههای امن و کنترل ترافیک است. UTM مبتنی بر شبکه دید جامعی از فعالیتهای شبکه به مدیران میدهد، رفتارهای مشکوک را شناسایی میکند و سیاستهایی را برای کاهش خطرات در نظر میگیرد. این نوع UTM به ویژه در محیطهای بزرگ که مدیریت ترافیک شبکه و امنیت آنها بسیار مهم است، ارزشمند میباشد.

انواع UTM مبتنی بر ابر

سازمانها با استفاده از رایانش ابری و دورکاری به راهکارهای امنیتی بیشتری نیاز پیدا میکنند تا از داراییهای خود فراتر از مرزهای شبکه سنتی محافظت کنند. UTM مبتنی بر ابر خدمات امنیتی را در فضای ابری ارائه میدهد و انعطافپذیری قابل قبولی را برای زیرساختهای داخلی فراهم میکند. این نوع UTM شامل ویژگیهایی مانند سیستم جلوگیری از سرقت دادهها (DLP) و مدیریت دسترسی (IAM) میباشد. این ویژگیها امنیت جامع را در چندین محیط تضمین میکنند.

مزایای مدیریت یکپارچه تهدیدات

همانطور که گفتیم، مدیریت یکپارچه تهدیدات (UTM) چندین ویژگی و عملکرد امنیتی را در یک پلتفرم یا دستگاه واحد ترکیب میکند. این تکنولوژی برای محافظت از شبکهها در برابر طیف گستردهای از تهدیدات و خطرات امنیتی طراحی شده است. سیستم UTM به طور معمول قابلیتهای امنیتی مختلفی مانند فایروال، تشخیص نفوذ، اتصال به شبکه خصوصی مجازی (VPN)، آنتی ویروس، فیلتر محتوا و کنترل برنامه را با هم ادغام میکند. UTM با ترکیب رویکردهای امنیتی در یک دستگاه یا پلتفرم واحد، مدیریت شبکه را ساده کرده و پیچیدگیهای مربوط به نگهداری از تجهیزات امنیتی را کاهش میدهد. مزایای کلیدی سامانه مدیریت تهدیدات عبارتند از:

- مدیریت متمرکز: انواع UTM یک رابط یا کنسول متمرکز برای مدیریت و پیکربندی چندین ویژگی امنیتی فراهم میکنند. به دنبال این امر وظایف مدیریتی ساده میشوند و روی وضعیت امنیتی شبکه کنترل بهتری خواهید داشت.

- امنیت پیشرفته: UTM با ادغام چندین قابلیت امنیتی نفوذ حملات به شبکه را دشوار میکند. این امر به محافظت در برابر انواع مختلف حملات از جمله بدافزار، ویروسها و دسترسی غیرمجاز کمک میکند.

- بهبود فضای کار: UTM برای عملکردهای امنیتی خود به هیچ وسیلهای نیاز ندارد که به نوبه خود باعث کاهش هزینههای سخت افزاری و صرفه جویی در فضای فیزیکی زیرساخت شبکه میشود. همچنین پیچیدگی مدیریت چندین دستگاه و مجوزهای مربوط به آنها را کاهش میدهد.

- راه اندازی ساده: تجهیزات UTM طوری طراحی شدهاند که به راحتی قابل راه اندازی و پیکربندی هستند و اغلب دارای سیاستهای امنیتی از پیش تعریفشده میباشند. این امر اجرای یک راهکار امنیتی جامع را بدون نیاز به دانش خاصی آسان میکند.

انواع UTM معمولا در مشاغل کوچک و متوسط (SMB) استفاده میشوند که محدودیتهای بودجه و منابع محدود فناوری اطلاعات مدیریت چندین رویکرد امنیتی را به چالش میکشد. همچنین UTM میتواند در شرکتهای بزرگتر به عنوان بخشی از یک استراتژی امنیتی راه اندازی شود. شایان ذکر است که اصطلاح UTM در برخی زمینهها به جای فایروال نسل بعدی (NGFW) استفاده میشود، چرا که بیشتر قابلیتهای آنها شبیه به یکدیگر است.

نتیجه گیری

مدیریت یکپارچه تهدیدات (UTM) نقشی حیاتی در حفاظت از سازمانها در برابر طیف گستردهای از تهدیدات ایفا میکند. راهکارهای UTM با ادغام چندین عملکرد امنیتی در یک سیستم واحد حفاظت پیشرفته، مدیریت ساده و کارایی بهبود یافته را به مشاغل مختلف ارائه میدهند. انواع UTM قابلیتهای منحصر به فردی را در خود جای دادهاند؛ از UTM مبتنی بر فایروال گرفته تا راهکارهای مبتنی بر ابر. با پیشرفت فناوری، سازمانها باید انواع راهکارهای UTM را برای حفظ یکپارچگی و در دسترس بودن داراییهای حیاتی خود پیاده سازی کنند.