میزان اهمیت اسکن شبکه و چالش های آن

در دنیای دیجیتال امروز، اسکن شبکه یکی از مهمترین ابزارهای حفظ امنیت و بهبود عملکرد سیستمهای ارتباطی است. این فرآیند نه تنها برای متخصصان IT، بلکه برای هر کسی که با شبکههای کامپیوتری سر و کار دارد، اهمیت حیاتی دارد. در این مقاله، ما به بررسی اسکن کامل شبکه، اهمیت آن در امنیت شبکه، و نحوه استفاده از آن برای بهبود عملکرد و حفاظت از زیرساختهای ارتباطی میپردازیم.

چرا اسکن شبکه اهمیت دارد؟

اسکن فرآیندی است که طی آن، تمام اجزای یک شبکه کامپیوتری مورد بررسی قرار میگیرند. این فرآیند شامل شناسایی دستگاههای متصل به شبکه، سرویسهای در حال اجرا، پورتهای باز، و آسیبپذیریهای احتمالی است. هدف اصلی از انجام اسکن کردن شبکه، ایجاد یک تصویر کلی از وضعیت امنیتی و عملکردی شبکه است. اهمیت اسکن را میتوان در موارد زیر خلاصه کرد:

- شناسایی آسیب پذیریها: به شناسایی نقاط ضعف امنیتی کمک میکند که ممکن است مورد سوء استفاده مهاجمان قرار گیرند.

- بهبود عملکرد: با شناسایی گلوگاهها و مشکلات عملکردی، میتوان شبکه را بهینهسازی کرد.

- مدیریت داراییها: امکان شناسایی و مدیریت تمام دستگاههای متصل به شبکه را فراهم میکند.

- تطابق با استانداردها: بسیاری از سازمانها ملزم به رعایت استانداردهای امنیتی خاصی هستند که اسکن کردن شبکه بخشی از این فرآیند است.

- پیشگیری از حملات: با شناسایی و رفع آسیبپذیریها، میتوان از بسیاری از حملات سایبری جلوگیری کرد.

انواع اسکن شبکه

این فرایند را میتوان به چند دسته اصلی تقسیم کرد:

پورت اسکنینگ

پورت اسکنینگ یکی از رایجترین انواع اسکن در شبکه است. در این روش، تمام پورتهای یک یا چند دستگاه در شبکه مورد بررسی قرار میگیرند تا مشخص شود کدام پورتها باز، بسته یا فیلتر شده هستند. این اطلاعات میتواند برای شناسایی سرویسهای در حال اجرا و همچنین آسیبپذیریهای احتمالی مورد استفاده قرار گیرد.

اسکن آسیب پذیری

اسکن آسیبپذیری فرآیندی است که طی آن، سیستمها و نرمافزارها برای شناسایی نقاط ضعف امنیتی شناخته شده مورد بررسی قرار میگیرند. این نوع اسکن میتواند آسیبپذیریهایی مانند نسخههای قدیمی نرمافزار، پیکربندیهای نادرست، و مشکلات امنیتی رایج را شناسایی کند.

اسکن شبکه فعال و غیرفعال

- اسکن فعال: در این روش، اسکنر به طور مستقیم با دستگاههای هدف ارتباط برقرار میکند و اطلاعات را جمعآوری مینماید.

- اسکن غیرفعال: در این روش، اسکنر فقط به مانیتورینگ ترافیک شبکه میپردازد بدون اینکه مستقیماً با دستگاهها ارتباط برقرار کند.

اسکن عمیق و سطحی

- اسکن عمیق: این نوع اسکن جزئیات بیشتری را در مورد هر دستگاه و سرویس جمعآوری میکند، اما زمانبر است.

- اسکن سطحی: سریعتر است اما اطلاعات کمتری را جمعآوری میکند و معمولاً برای شناسایی اولیه دستگاهها و سرویسها استفاده میشود.

نرم افزارها و ابزارهای اسکن کردن شبکه

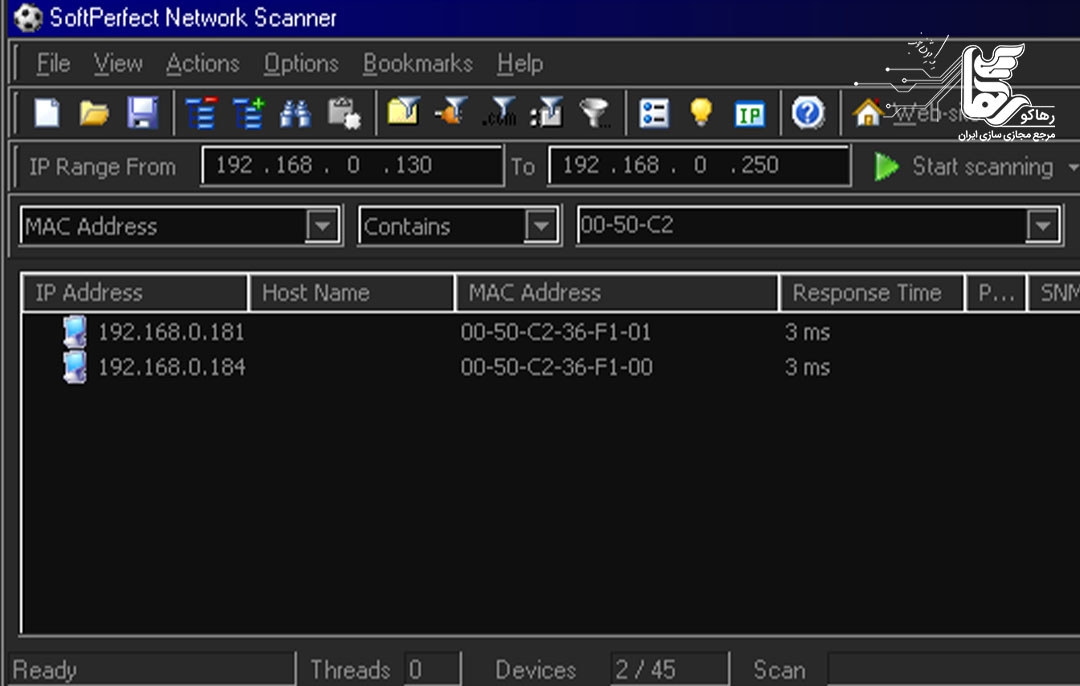

ابزارها و نرم افزارهای مختلفی برای اسکن در شبکه ها وجود دارند که برای تحلیل و بررسی شبکههای کامپیوتری مورد استفاده قرار میگیرند. این ابزارها به مدیران شبکه و امنیت اجازه میدهند تا به شناسایی دستگاهها، شناسایی پورتهای باز، یافتن آسیبپذیریها، و تحلیل ترافیک شبکه بپردازند. در ادامه تعدادی از معروفترین این ابزارها معرفی میشوند.

Nmap

یکی از معروفترین و پرکاربردترین ابزارهای اسکن شبکه است که برای شناسایی دستگاهها، پورتها، و سرویسهای فعال در شبکه استفاده میشود. Nmap قابلیت اسکن انواع شبکهها و شناسایی سیستمعاملهای مختلف را دارد.

Wireshark

یک ابزار تحلیل پروتکل شبکه است که به مدیران شبکه اجازه میدهد تا ترافیک شبکه را در زمان واقعی مشاهده و تحلیل کنند. Wireshark برای تحلیل عمقی بستههای داده و شناسایی مشکلات و نقاط ضعف در شبکه بسیار مفید است.

Angry IP Scanner

این ابزار ساده و سریع برای اسکن آدرسهای IP و پورتهای باز استفاده میشود. Angry IP Scanner یک ابزار سبک و قابل حمل است که نتایج اسکن را به سرعت نمایش میدهد.

OpenVAS

یک ابزار اسکن آسیبپذیری متنباز است که به شناسایی و ارزیابی نقاط ضعف در شبکه و سیستمها کمک میکند. OpenVAS یک سیستم جامع برای اسکن و گزارشدهی در مورد آسیبپذیریها ارائه میدهد.

Netcat

یک ابزار قدرتمند برای خواندن و نوشتن دادهها از طریق ارتباطات شبکه است. Netcat اغلب برای اسکن پورتها، ایجاد تونلها و ارتباطات بین سیستمها مورد استفاده قرار میگیرد.

SolarWinds Port Scanner

ابزاری از مجموعه ابزارهای SolarWinds که برای اسکن پورتهای باز و شناسایی دستگاههای موجود در شبکه استفاده میشود. این ابزار همچنین گزارشهایی در مورد پورتهای شناسایی شده ارائه میدهد.

Fing

یک ابزار قدرتمند و کاربرپسند برای شناسایی دستگاههای متصل به شبکه و بررسی وضعیت آنها است. Fing برای مدیران شبکه و کاربران خانگی مناسب است. این ابزارها بر اساس نیازهای خاص شما در مدیریت و امنیت شبکه میتوانند مفید باشند. انتخاب ابزار مناسب بستگی به مواردی مانند مقیاس شبکه، نیاز به تحلیل دقیق یا ساده، و سطح دانش فنی کاربر دارد.

مراحل انجام اسکن شبکه

اسکن کردن شبکه یکی از مراحل حیاتی در ارزیابی امنیت و مدیریت شبکههای کامپیوتری است. اولین قدم در انجام این فرایند، شناسایی محدوده شبکهای است که قرار است اسکن شود. این شامل تعیین آدرسهای IP، زیرشبکهها، و دستگاههای متصل به شبکه است. پس از مشخص کردن محدوده، ابزار مناسب برای اسکن انتخاب میشود، مانند Nmap یاWireshark . سپس فرآیند اسکن شروع میشود که شامل جمعآوری اطلاعات در مورد دستگاهها، پورتها، سرویسهای فعال و سیستم عاملهای موجود در شبکه میباشد. این مرحله به مدیر شبکه کمک میکند تا نقشهای از وضعیت فعلی شبکه و دستگاههای متصل به آن تهیه کند.

در مرحله بعد، نتایج اسکن مورد تحلیل و بررسی قرار میگیرند. این تحلیل میتواند شامل شناسایی پورتهای باز، سرویسهای ناامن، و آسیبپذیریهای احتمالی در دستگاهها و سیستمها باشد. اطلاعات بهدستآمده میتواند به مدیران شبکه کمک کند تا نقاط ضعف شبکه را شناسایی کرده و اقدامات لازم برای تقویت امنیت شبکه را انجام دهند. همچنین، گزارشهای حاصل از اسکن میتوانند بهعنوان مرجع برای برنامهریزیهای امنیتی آینده و ارزیابیهای دورهای مورد استفاده قرار گیرند.

چالشها و محدودیتهای اسکن کردن شبکه

اسکن شبکه با وجود اینکه ابزاری قدرتمند برای ارزیابی امنیت و مدیریت شبکه است، با چالشها و محدودیتهایی مواجه است. یکی از چالشهای اصلی، **حجم زیاد دادهها** است که در شبکههای بزرگ جمعآوری میشود. تحلیل و پردازش این حجم عظیم از اطلاعات ممکن است زمانبر و پیچیده باشد، بهویژه اگر شبکه شامل دستگاهها و سرویسهای متعددی باشد. همچنین، ممکن است برخی از دستگاهها یا سرویسها بهطور کامل شناسایی نشوند یا نتایج اسکن بهصورت نادرست گزارش شوند، بهویژه در صورتی که از روشهای پیشرفتهای برای پنهانسازی خود استفاده کرده باشند. این میتواند منجر به ارائه نتایج ناقص یا اشتباه شده و تصمیمگیریهای امنیتی را تحت تأثیر قرار دهد.

از دیگر محدودیتهای اسکن شبکه، **ایجاد ترافیک اضافی** در شبکه است. اجرای اسکنهای جامع ممکن است به ایجاد ترافیک زیاد در شبکه منجر شود، که میتواند بر عملکرد شبکه تأثیر منفی بگذارد و حتی ممکن است باعث کندی یا اختلال در عملکرد سیستمها و سرویسهای حساس شود. علاوه بر این، انجام اسکنهای مکرر ممکن است توسط سیستمهای امنیتی بهعنوان حمله شناسایی شود و منجر به بلوک شدن یا ایجاد هشدارهای کاذب گردد. همچنین، بسیاری از ابزارهای اسکن نیازمند سطح بالایی از دانش فنی و تنظیمات دقیق هستند تا به درستی و بدون ایجاد اختلال عمل کنند، که این امر ممکن است برای کاربران کمتر فنی یک چالش بزرگ باشد.

ارتباط اسکن شبکه با تست نفوذ

اسکن کردن شبکه و تست نفوذ دو فرآیند مرتبط اما متفاوت هستند. در حالی که اسکن به دنبال شناسایی آسیبپذیریها است، تست نفوذ یک قدم فراتر میرود و تلاش میکند تا از این آسیبپذیریها برای نفوذ به سیستم استفاده کند. این دو فرآیند معمولا به صورت مکمل یکدیگر استفاده میشوند:

- اسکن ابتدا انجام میشود تا نقشهای از شبکه و آسیبپذیریهای احتمالی ایجاد شود.

- تست نفوذ از این اطلاعات استفاده میکند تا امکانپذیری و تأثیر واقعی این آسیبپذیریها را ارزیابی کند.

- نتایج هر دو فرآیند برای ایجاد یک استراتژی جامع امنیتی استفاده میشود.

نتیجه گیری

اسکن شبکه یک ابزار حیاتی در حفظ امنیت و بهینهسازی عملکرد شبکههای مدرن است. با توجه به پیچیدگی فزاینده تهدیدات سایبری، اهمیت انجام منظم و دقیق اسکن شبکه بیش از پیش آشکار میشود. سازمانها با استفاده از تکنیکهای پیشرفته اسکن، نرمافزارهای قدرتمند، و بهترین شیوههای عملی، میتوانند از زیرساختهای حیاتی خود محافظت کرده و یک قدم از تهدیدات جلوتر باشند.

در نهایت، با توجه به تغییرات سریع در دنیای فناوری و امنیت سایبری، ضروری است که متخصصان IT و مدیران امنیت همواره دانش خود را در زمینه اسکن کردن شبکه و سایر جنبههای امنیت اطلاعات بهروز نگه دارند. این امر نه تنها به حفظ امنیت سازمانها کمک میکند، بلکه میتواند مزیت رقابتی قابل توجهی در دنیای دیجیتال امروز ایجاد نماید.