ارزیابی آسیب پذیری چیست و چه کاربردی برای امنیت شبکه دارد؟

ارزیابی آسیب پذیری فرآیندی است که برای شناسایی نقصهای امنیتی در یک بازه زمانی معین استفاده میشود. این فرآیند ممکن است شامل تکنیکهای خودکار و دستی با درجات مختلف دقت باشد. با استفاده از یک رویکرد مبتنی بر ریسک، ارزیابی آسیب پذیری ممکن است لایههای مختلفی از فناوری را هدف قرار دهد که رایجترین آنها ارزیابیهای لایه میزبان، شبکه و برنامه کاربردی است.

ارزیابی آسیب پذیری چیست؟

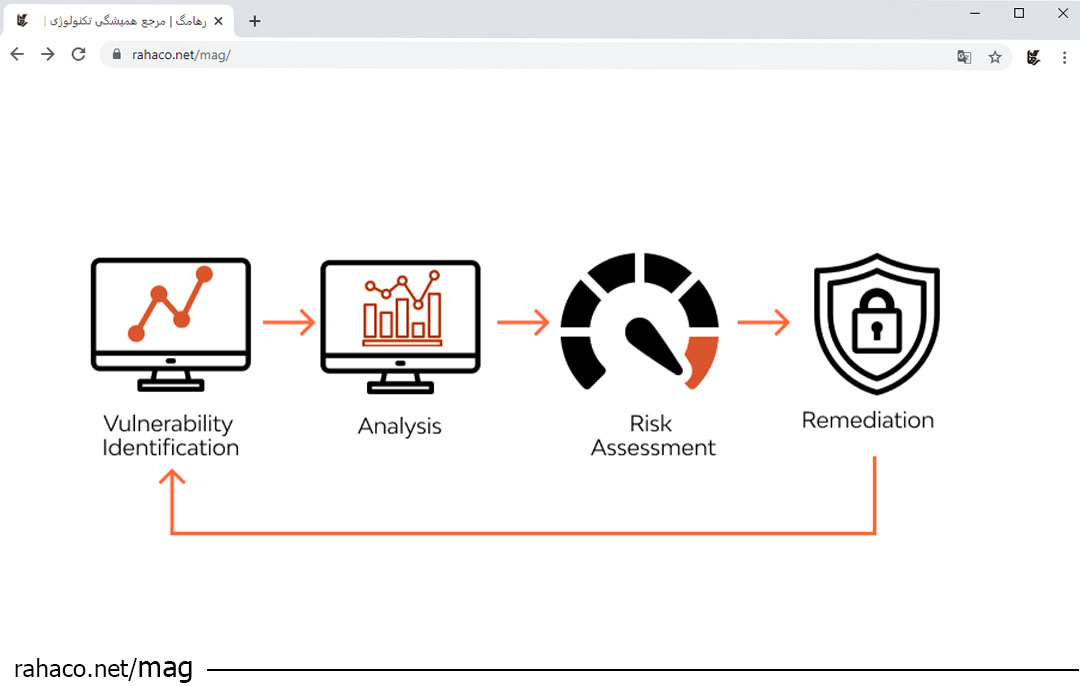

ارزیابی آسیبپذیری به روند شناسایی خطرات و اسیبپذیری ها در شبکههای رایانهای، سیستمها، سخت افزارها، برنامهها و سایر قسمتهای یک اکوسیستم فناوری اطلاعات اشاره دارد. این فرایند اطلاعات لازم برای تیمهای امنیتی و سایر ذینفعان را برای تجزیه و تحلیل و الویت بندی خطرات مربوطه به اصلاح احتمالی در شرایط مناسب فراهم میکند. ارزیابی آسیب پذیری شامل استفاده از ابزارهای خودکار مانند: Nessus و Burp Suite (به منظور یافتن اسیب پذیریها) میباشد. که نتایج را در قالب یک گزارش خودکار ارائه می دهد. تست آسیبپذیری به سازمانها کمک میکند تا آسیبپذیریها را در نرمافزار و زیرساختهای پشتیبان خود شناسایی کنند. اما آسیب پذیری نرم افزار دقیقا چیست؟

آسیب پذیری را میتوان به دو صورت تعریف کرد:

- اشکال در کد یا نقص در طراحی نرم افزار که میتواند برای ایجاد آسیب مورد سوء استفاده قرار گیرد. این سوء استفاده ممکن است از طریق یک مهاجم احراز هویت شده یا تایید نشده رخ دهد.

- مورد دیگر مربوط می شود به شکاف در رویههای امنیتی یا ضعف در کنترلهای داخلی که در صورت بهره برداری منجر به نقض امنیت میشود.

ارزیابی آسیب پذیری چگونه کار میکند؟

تست آسیب پذیری میتواند اشکال مختلفی داشته باشد. یکی از این روشها، تست امنیت برنامههای پویا (DAST) است. DAST (تست پویای امنیت نرم افزار) به طور خاص برای شناسایی نقصهای امنیتی با ارائه ورودیها یا سایر شرایط خرابی برای یافتن عیوب در زمان واقعی انجام میشود. برعکس، تست امنیت برنامه استاتیک (SAST) تجزیه و تحلیل کد منبع یا کد برنامه به منظور شناسایی آسیبپذیریها بدون اجرای برنامه است. رویکرد این دو روش بسیار متفاوت است. آنها در مراحل مختلف چرخه عمر توسعه نرم افزار (SDLC) موثر هستند و انواع مختلفی از آسیب پذیریها را پیدا میکنند. برای مثال: SAST آسیبپذیریهای حیاتی مانند: اسکریپت بین سایتی (XSS) و تزریق SQL را زودتر در SDLC شناسایی میکند. از سوی دیگر، DAST از یک رویکرد تست نفوذ خارجی برای شناسایی آسیبپذیریهای امنیتی در حین اجرای برنامههای وب استفاده میکند.

انواع ارزیابی آسیب پذیری

- ارزیابی آسیبپذیری مبتنی بر شبکه: در این روش سیستمهای آسیب پذیر در شبکههای سیمی و بیسم سازمانها شناسایی میشوند.

- ارزیابی آسیبپذیری مبتنی بر هاست: ارزیابی مبتنی بر هاست آسیبپذیری های احتمالی را در میزبانهایی که به شبکه یک سازمان متصل هستند مانند: سرورها و ورک استیشن شناسایی میکنند. این ارزیابی آسیبپذیری همچنین دید بیشتری را در تنظیمات پیکربندی و تاریخچه patch سیستم فراهم میکند.

- ارزیابی آسیبپذیری مبتنی بر وایرلس: این روش معمولا اتصالات Wi-Fi یک سازمان را برای جستجوی Aps ارزیابی و تایید میکند که آیا شبکه به طور ایمن پیکربندی شده است یا خیر؟

- ارزیابی آسیبپذیری مبتنی بر برنامه وب: ارزیابی مبتنی بر وب، وب سایتهای یک سازمان را برای جستجو آسیبپذیری های نرمافزاری شناخته شده و پیکربندیهای ضعیف در برنامههای کاربردی وب و شبکهها آزمایش میکند.

- ارزیابی آسیبپذیری مبتنی بر پایگاه داد: در این روش از ارزیابی اسیب پذیری نقطه ضعف در پایگاههای داده و سیستم بیگ دیتا پیکربندهای نادرست و محیطهای نا امن را شناسایی میکند تا از سازمانها در برابر حملات خطرناک احتمالی جلوگیری کند.

چگونه میتوان تشخیص داد که یک سازمان به ارزیابی آسیبپذیری نیاز دارد؟

با انجام یک ارزیابی آسیبپذیری میتوان تایید کرد که ابتکارات امنیتی که قبلا در SDLC انجام شده است موثر هستند. به عنوان مثال سازمانی که به درستی برنامه نویسان را در زمینه کدنویسی ایمن آموزش میدهد و معماری امنیتی و کد منبع را بررسی میکند، به احتمال زیاد آسیب پذیریهای کمتری نسبت به سازمانی که آن فعالیتها را انجام نمیدهد خواهد داشت. این که آیا سازمان شما برنامههایی را توسعه میدهد یا از برنامههای شخص ثالث استفاده میکند. آزمایش آسیبپذیری سالانه یا پس از اعمال تغییرات قابل توجه در برنامهها یا محیطهای برنامه، برای اطمینان از یک ابتکار امنیتی بسیار مهم است.

هدف از ارزیابی آسیب پذیری چیست؟

تفاوت زیادی بین این که فرض کنید در برابر یک حمله سایبری آسیب پذیر هستید و دقیقا بدانید که چگونه آسیب پذیر هستید وجود دارد زیرا تا زمانی که ندانید چقدر آسیب پذیر هستید نمیتوانید از آن جلوگیری کنید. هدف ارزیابی آسیب پذیری، بستن این شکاف است. ارزیابی آسیب پذیری برخی از سیستمهای شما را آزمایش میکند و یک گزارش آسیب پذیری دقیق ایجاد میکند. سپس میتوان از این گزارش برای رفع مشکلات کشف شده برای جلوگیری از نقض امنیت استفاده کرد.

علاوه بر این، تعداد زیادی از شرکتها برای انجام عملیات روزانه خود به فناوری وابسته هستند. اما تهدیدات سایبری مانند: باجافزار میتواند کسب و کار شما را در یک لحظه متوقف کند. درک گسترده مبنی بر اینکه پیشگیری بهتر از درمان است به اهمیت روز افزون امنیت سایبری و تقاضا برای راه حلهایی که انعطاف پذیری آنها را تضمین میکند منجر شده است. داشتن مدرکی مبنی بر تست امنیتی نیز میتواند به شما در ایجاد تجارت بیشتر کمک کند.

ابزارهای ارزیابی آسیبپذیری

ارزیابی آسیبپذیری فرآیندهای خودکاری هستند که توسط اسکنرها انجام میشوند. این باعث میشود که آنها برای مخاطبان گستردهای در دسترس باشند. بسیاری از اسکنرها برای کارشناسان امنیت سایبری طراحی شدهاند، اما راهحلهایی برای مدیران و برنامه نویسان فناوری اطلاعات در سازمانهایی که تیمهای امنیتی اختصاصی ندارند وجود دارد.

اسکنرهای آسیبپذیری انواع مختلفی دارند. برخی در اسکن شبکه، برخی دیگر در برنامههای کاربردی وب، امنیت API، دستگاههای IoT یا امنیت کانتینر برتری دارند. برخی حتی به مدیریت سطح حمله کمک میکنند. اگر دارای یک کسب و کار کوچک هستید، احتمالا یک اسکنر واحد پیدا خواهید کرد که تمام یا بیشتر سیستمهای شما را پوشش میدهد. با این حال، شرکتهای بزرگتر با شبکههای پیچیده ممکن است ترجیح دهند چندین اسکنر را برای دستیابی به سطح امنیتی مطلوب ترکیب کنند.

تفاوت تست نفوذ و ارزیابی آسیب پذیری

تست نفوذ و ارزیابی آسیبپذیری باید در برابر سرورهای داخلی و خارجی و دستگاههای شبکه انجام شود. آزمایش رابط های خارجی، هکری را که سعی در دسترسی به اینترنت از طریق رابط های عمومی دارد، شبیه سازی میکند. آزمون داخلی، یک کارمند سرکش و غیر مجاز را که به شبکه داخلی دسترسی دارد و سعی در امتیازات خود برای دستیابی به سیستمهای داخلی یا دادهها دارد را شبیه سازی میکند.

اگر چه تست نفوذ و ارزیابی آسیبپذیری اهداف متفاوتی دارند، اما هر دو برای بهبود امنیت کلی سیستم اطلاعات توسط یک متخصص ماهر در زمینه اطلاعات انجام میشود. ارزیابی آسیبپذیری باید به صورت منظم صورت گیرد تا اسیب پذیرهای شناخته شده به صورت مداوم شناسایی و رفع شوند. تست نفوذ باید حداقل یکبار در سال و بطور قطع پس از تغییرات چشمگیر در محیط سیستمهای اطلاعاتی توسط یک تستر نفوذ ماهر و با تجربه انجام شود. تا آسیبهایی که ممکن است دسترسی غیر مجاز هکر به سیستم را فراهم کند شناسایی و رفع کند.

نتیجه گیری

ارزیابی آسیب پذیری فرایندی است که به صورت خودکار انجام شده و آسیب پذیریهای موجود در شبکه یا اپلیکیشنهای تحت وب را شناسایی میکند. در این فرایند کامپیوتر، سایتها و ساختارهای داخلی و خارجی شبکه بررسی میشود. تا نقطه ضعفهای آن شناسایی شود تا بتوان آنها را رفع کرده و از امنیت شبکه مطمئن شد. در واقع همین آسیب پذیریها هستند که تبدیل به درگاهی برای نفوذ مهاجمان سایبری میشوند به همین دلیل رفع اسیبپذیری ها از اهمیت بسیار بالایی برخوردار است.

بسیار مطالب عالی