سیر تا پیاز جداسازی شبکه اینترنت از شبکه داخلی و نحوه تبادل اطلاعات بین آنها

جداسازی شبکه اینترنت از شبکه داخلی چیست و چرا باید این کار انجام شود؟

منازل مسکونی در قدیم، به جهت حفظ بیشتر حریم خصوصی، دو بخش اندرونی و بیرونی داشتند، و صرفا محارم اجازه ورود به بخش اندرونی منزل را داشتند. به همین ترتیب، امروزه نیز برای افزایش امنیت اطلاعات در سازمان ها و مجموعه ها، و جلوگیری از انواع تهدیدات امنیتی که ممکن است از طریق اینترنت در قالب هک، باجافزار، ویروس، تروجان و یا هر گونه نفوذ و تهدید امنیتی اتفاق بیافتد، متخصصان امنیت موکدا توصیه میکنند، که کل شبکه داخلی یک سازمان (اندرونی) ایزوله باشد. و کاربرانی که نیاز به اینترنت دارند، اینترنت خود را بر روی یک شبکه کاملا مستقل استفاده کنند، تا سازمان از اینگونه تهدیدات امنیتی مصون باشد.

در ادامه تمامی هشت روش جداسازی شبکه اینترنت از شبکه داخلی را تشریح و مزایا و معایب آنها را بررسی و پیش نیازهای لازم برای بهره مندی از هر یک را توضیح خواهیم داد، و پس از آن به چگونگی برقراری ارتباط بین این دو شبکه خواهیم پرداخت.

انواع روش های جداسازی شبکه اینترنت از شبکه داخلی

شرح:

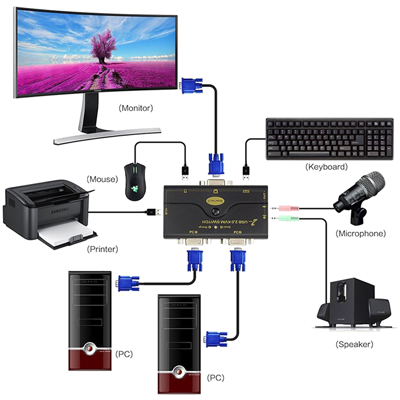

در این روش، به هر کاربر 2 عدد رایانه به همراه یک دستگاه KVM سوئیچ داده میشود. تا بتواند بین رایانه اینترنت و رایانه سازمانی خود سوئیچ کند.

و یا اینکه به هر کاربر 2 عدد رایانه کامل ( 2 دست موس و کیبرد و مانیتور و رایانه) ارائه میشود که هر کدام از این رایانهها به یک شبکه ایزوله متصل است.

الزامات اجرایی:

– دو بستر شبکه کاملا مستقل و مجزا.

– دو برابر نیروی پشتیبانی IT.

– میزهای بزرگ برای کاربران، به نحوی که ظرفیت دو دستگاه رایانه را داشته باشد.

هزینه:

هزینه تامین یک عدد رایانه به همراه یک دستگاه KVM سوئیچ، بیش از 200 دلار خواهد بود.

مزایا:

این روش در مقایسه با دیگر روشها، هیچ مزیتی ندارد.

معایب:

تمام مشکلاتی که تاکنون در بخش IT سازمان خود داشتهاید، با انتخاب این روش 2.5 برابر میشود!

چون علاوه بر دو برابر شدن تعداد رایانه ها، رایانه های جدید برای تامین امنیت اطلاعات، به دلیل متصل بودن به اینترنت، پشتیبانی بیشتری نیاز دارند.

و علاوه بر این، مشکلات استفاده کاربران از KVM نیز به ماجرا افزوده میشود، از این رو عدد تخمینی 2.5 ذکر شد.

مخاطبین این روش چه کسانی هستند؟

الف- مجموعه هایی که به دلایل تعدیل نیرو رایانه مازاد دارند.

ب- مجموعه هایی که با دیگر روش ها آشنا نیستند!

به دلایلی که در بالا به آن اشاره شد، رها نه تنها این روش را توصیه نمیکند، بلکه برای اجرای آن نیز هیچگونه خدماتی ارائه نمیدهد.

شرح:

در این روش، هارد رایانه ها از روی مادر برد جدا شده، و به همراه یک عدد هارد یا اس اس دی دیگر بر روی یک کارت ایزولاتور متصل میشود.

و کارت ایزولاتور است که بر روی مادر برد نصب میشود و روی هر کدام از این دو هارد (یا SSD) یک سیستم عامل مجزا نصب میشود.

علاوه بر این هر کارت ایزولاتور 2 عدد کارت شبکه نیز دارد که با هر بار قطع و وصل شدن برق این کارت (ری استارت شدن رایانه)، کامپیوتر با یکی از هاردها و کارتهای شبکه بوت میشود.

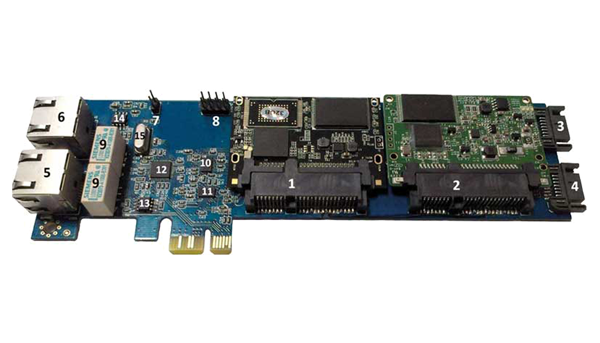

در زیر یک نمونه کارت ایزولاتور به همراه اجزای آن را مشاهده میکنید:

1 و 2: محل اتصال دو SSD برای نصب دو سیستم عامل

3 و 4: محل اتصال دو عدد هارد دیسک یا سی دی رام

5 و 6: محل اتصال دو عدد کابل شبکه

7 و 8: جامپر تغییر مود

9: رله های قطع اتصال شبکه

10: سوئیچر در گاههای SSD

11: سوئیچر درگاههای ساتا 3 و 4

12: چیپست فرمان سوئیچ به سوئیچرهای شماره 10 و 11 و 13 (با هر بار قطع و وصل برق سوویچرها را عوض میکند.)

13: سوئیچر فرمان به رلههای شبکه

الزامات اجرایی:

دو بستر شبکه کاملا مستقل مجزا.

هزینه:

هزینه تامین یک عدد کارت به همراه دو عدد SSD با ظرفیت حداقل 64 گیگ برای نصب سیستم عامل حدود 180 دلار.

مزایا:

این روش در بین روشهای جدا سازی فیزیکی (غیر از VDI) ارزان ترین روش است.

معایب:

برای سوئیچ کردن بین دو شبکه باید یکبار سیستم ری استارت شود و حدود 15 ثانیه زمان بر است.

اگر عملکرد هر یک از قطعات شماره 9 الی 13 با اختلال روبرو شود، امکان اتصال بین دو شبکه وجود دارد، و این یک حفرهی امنیتی محسوب میشود.

طول عمر متوسط این کارتها دو سال است( به دلیل قطع و وصل و ری استارت بسیار).

نارضایتی بسیار کاربران بخاطر این ری استارتهای مکرر.

مخاطبین این روش چه کسانی هستند؟

الف- از آنجایی که این روش قدیمی میباشد، بیشتر مخاطبین این روش کسانی هستند که در همان ابتدای بخشنامهی امنیتی جداسازی به این روش روی آوردند.

ب- مجموعههایی که با دیگر روش ها آشنا نیستند!

به دلیل عدم اقبال عمومی مشتریان به این محصول از ابتدای سال 98، رها دیگر این محصول را تولید نمیکند.

شرح:

در این روش، با فرض این که کاربران مجموعه یک دستگاه رایانه دارند، برای مصرف اینترنت، به آنها یک زیرو کلاینت به همراه یک KVM سوئیچ ارائه میدهیم. که زیرو کلاینت از طریق بستر شبکه دوم به سرور اینترنت متصل است و کاربرن میتواند از طریق KVM بین رایانه خود و زیروکلاینت به صورت در لحظه سوئیچ کند.

الزامات اجرایی:

– دو بستر شبکه کاملا مستقل مجزا. (برای شبکه اینترنت میتوان از شبکه وایرلس محدود شده بهره برد)

– سرور برای زیرو کلاینت ها. برای 100 کاربر با ضریب همزمانی 60 درصد (یعنی در لحظه 60 درصد از کاربران لود کاری بر روی سرور اعمال میکنند. در سازمان های دولتی ضریب همزمانی 60 و در سازمان های خصوصی 80 درصد لحاظ میشود).

30 رشته پردازنده و 100 گیگابایت رم و استوریج با 150K IOpS و 256 گیگا بایت ظرفیت نیاز است. پهنای باند مورد نیاز هر کاربر بین 30 الی 2000 کیلو بایت است (وابسته به نوع پروتکل ارتباطی) برای اطلاعات تخصصی بیشتر به پروپوزال مجازی سازی پیوست رجوع شود.

هزینه:

هزینه یک عدد زیرو کلاینت به همراه یک دستگاه KVM و سرشکن شده هزینه سرور برای هر کاربر تقریبا 190 دلار است.

مزایا:

توجه نمایید این مزایا در مقایسه با روش های قبلی بیان شده است.

امنیت اطلاعات بالاتر.

کاربر میتواند به صورت آنی بین دو شبکه سوئیچ کند.

اجرای سریع، و بدون اختلال با زیر ساخت موجود کارفرما، و با بسیاری از آپشن های مدیریتی و نظارتی.

معایب:

جز در مواردی که به دلیل انتخاب نامناسب نوع پلتفرم و پروتکل و عدم اجرای صحیح، موجبات نارضایتی مدیران و کاربران شده است. این روش در نفس خود عیب و مشکلی ندارد، اما روشهای جدیدتر، بهینهتر میباشند.

مخاطبین این روش چه کسانی هستند؟

این روش کاملا استاندارد و اصولی است، اما با رشد روشهای مجازی، جایگاه مقبولیت خود را به روشهای مجازی داده است، و اکنون در جایگاه شماره 2 بین روش ها قرار دارد. با توجه به تنوع زیروکلاینت ها ( PC-Sharing , VDI) و انواع پروتکل های ارتباطی، تنوع اجرایی در این روش زیاد است که برای بررسی انواع آنها به پروپوزال مجازی سازی پیوست مراجعه شود.

در انتخاب روش مناسب برای هر سازمان پارامترهای زیادی باید بررسی شود. منجمله زیر ساخت شبکه، تعداد کاربران، نیاز واحد آی تی کارفرما، الزامات امنیتی و مدیریتی و هزینه، لذا توصیه میشود ابتدا ضمن مطالعه کامل انواع روش های جدا سازی، چنانچه انتخاب شما این روش بود، حتما نسبت به مطالعه دقیق پروپوزال مجازی سازی پیوست اقدام کنید. و در نظر داشته باشید که کارشناسان رها همواره در کنار شما هستند تا با ارائه مشاوره تخصصی در انتخاب مناسب ترین راهکار خدمت رسانی کنند.

شرح:

این روش یکی از پرکاربرد ترین روش ها است. و به هر کاربر دو عدد زیروکلاینت به همراه یک دستگاه KVM Switch اختصاص داده میشود تا در دو محیط ایزوله (اینترانت و اینترنت) فعالیت کند.

الزامات اجرایی:

دو بستر شبکه کاملا مستقل مجزا. (برای شبکه اینترنت میتوان از شبکه وایرلس محدود شده بهره برد)

اختصاص-دو-زیروکلاینت-به-هرکاربر جهت جداسازی اینترنت از اینترانت

سرور برای زیرو کلاینت ها. برای 100 کاربر (هر کاربر 2 زیرو کلاینت) با ضریب همزمانی 60 درصد (یعنی در لحظه 60 درصد از کاربران لود کاری

بر روی سرور اعمال میکنند. در سازمان های دولتی ضریب همزمانی 60 و در سازمان های خصوصی 80 درصد لحاظ میشود) 50 رشته پردازنده و 160 گیگابایت رم و استوریج با 200K IOpS و 500 گیگا بایت ظرفیت نیاز است، پهنای باند مورد نیاز هر کاربر بین 30 الی 2000 کیلو بایت است (وابسته به نوع پروتکل ارتباطی) برای اطلاعات تخصصی بیشتر به پروپوزال مجازی سازی پیوست رجوع شود.

هزینه:

هزینه دو عدد زیروکلاینت به همراه یک دستگاه KVM و سرشکن شده هزینه سرور برای هر کاربر تقریبا 320 دلار است.

مزایا:

– بالاترین ضریب امنیت اطلاعات.

– کاربر میتواند به صورت آنی بین دو شبکه سوئیچ کند.

– اجرای سریع، و بالاترین آپشن های نظارتی و مدیریتی.

معایب:

جز در مواردی که به دلیل انتخاب نامناسب نوع پلتفرم و پروتکل و عدم اجرای صحیح، موجبات نارضایتی مدیران و کاربران را باعث شده است.

این روش در نفس خود عیب و مشکلی ندارد، اما روشهای جدیدتر، بهینهتر میباشند.

مخاطبین این روش چه کسانی هستند؟

این روش کاملا استاندارد و اصولی است، اما با رشد روشهای مجازی، جایگاه مقبولیت خود را به روشهای مجازی داده است، و اکنون در جایگاه شماره 2 بین روش ها قرار دارد. با توجه به تنوع زیروکلاینت ها ( PC-Sharing , VDI) و انواع پروتکل های ارتباطی، تنوع اجرایی در این روش زیاد است، که برای بررسی انواع آنها به پروپوزال مجازی سازی پیوست مراجعه شود. در انتخاب روش مناسب برای هر سازمان پارامترهای زیادی باید بررسی شود، منجمله زیر ساخت شبکه، تعداد کاربران، نیاز واحد آی تی کارفرما، الزامات امنیتی و مدیریتی و هزینه، لذا توصیه میشود ابتدا ضمن مطالعه کامل انواع روش های جدا سازی، چنانچه انتخاب شما این روش بود، حتما نسبت به مطالعه دقیق پروپوزال مجازی سازی پیوست اقدام کنید.

و در نظر داشته باشید که کارشناسان رها همواره در کنار شما هستند تا با ارائه مشاوره تخصصی در انتخاب مناسب ترین راهکار خدمت رسانی کنند.

شرح:

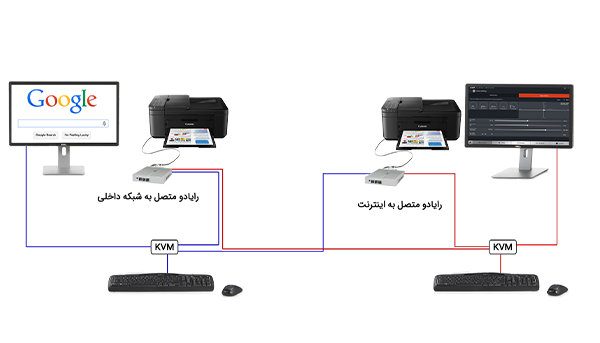

رایادو (Raya2) در واقع نسل دوم از رایانه ها است که از هر یک دستگاه آن دو نفر همزمان میتوانند استفاده کنند. و مناسبت آن برای جداسازی شبکه داخلی از اینترنت به این گونه است که به هر دو کاربر، دو عدد از آن را اختصاص میدهیم. که مطابق تصویر زیر هر کدام از آنها به یکی از شبکه ها متصل میشود و هر دو کاربر به صورت همزمان به هر دوی آنها توسط یک KVM Switch مطابق شکل زیر متصل میشود.

الزامات اجرایی:

با توجه به این که در هر مجموعهای برای هر دو کاربر 2 لینک شبکه وجود دارد، در این روش به هیچ الزامات زیرساختی نیاز نیست.

فقط کافی است سمت رک های توزیع، یکی از کابلهای شبکه به شبکه داخلی و آن یکی به شبکه اینترنت وصل شود.

هزینه:

طبق سناریو تصویری فوق برای هر دو کاربر نزدیک به هم به دو دستگاه رایادو نیاز است، هزینه هر دستگاه رایادو حدود 200 دلار است.

مزایا:

نیاز به ایجاد یک شبکه فیزیکی مستقل نمیباشد.

معایب:

در این روش نیز همچنان با مشکلات نگهداری از رایانه ها و تین کلاینت ها روبرو خواهیم بود، و این در صورتی است که در روشهای مبتنی بر زیروکلاینت، ما به سرویس دهی سمت کاربران و دستگاههای آنها نیازی نخواهیم داشت.

مخاطبین این روش چه کسانی هستند؟

این روش برای مجموعه هایی که به هر دلیل قادر به پیاده سازی بستر VDI و یا تامین زیروکلاینت نیستند، مناسب است.

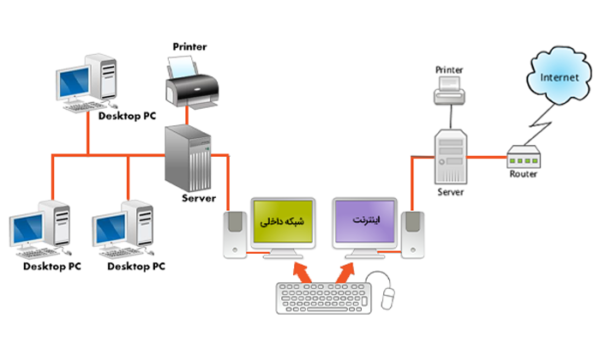

شرح:

این روش محبوبترین و برترین روش جداسازی اینترنت از شبکه داخلی است.به این صورت که کاربران سازمان، در دسکتاپ موجود خود، آیکون هایی از مرورگر اینترنت مشاهده میکنند که از طریق VDI از یک سرور ایزوله در اختیار آنها قرار داده شده است، و هیچ گونه تعامل اطلاعاتی بین این مرورگرها با دسکتاپ موجود آنها، وجود ندارد. و در واقع آنها در حال مشاهده تصویر آن صفحات اینترنتی هستند که صرفا بر روی یک پورت مشخص و محدود در قالب بسته هایی که فاقد ارزش اطلاعاتی هستند. (برای کسب اطلاعات بیشتر در این خصوص به پروپوزال مجازی سازی صفحه 88 پیوست رجوع کنید).

الزامات اجرایی:

توصیه میشود که حتی المقدور شبکه مربوط به VDI-Virtual App را از شبکه داخلی جدا کنید. بعنوان مثال از طریق توزیع آن بر بستر وایرلس و اختصاص یک wifi USB Adaptor به هر کاربر و یا حتی یک کارت شبکه دیگر. شبکه مجزای مذکور میتواند کاملا محدود از طریق انواع پروتکل های مختلف باشد به نحوی که هیچ شار اطلاعاتی روی آن شبکه وجود نداشته باشد. و صرفا مختصات پیکسلهایی که در حال تغییر هستند برای هر کاربر، رمزنگاری و ارسال شود.

اینگونه بسته ها حتی در صورت لو رفتن متد رمز نگاری و یا فشرده سازی هیچگونه ارزش اطلاعاتی ندارد و عامل نفوذی حتی نمیتواند نظارهگر تصویری باشد که هر کاربر در حال مشاهده آن است.

منابع سخت افزاری سمت سرور برای هر 100 کاربر اینترنت، با لحاظ ضریب همزمانی 60 درصد، برابر 64 گیگابایت رم و 30 رشته پردازنده و 150KIOpS برای استوریج مورد نیاز است.

هزینه:

هزینه تامین منابع سخت افزاری سمت سرور، برای هر کاربر تقریبا برابر 40 دلار است.

مزایا:

– اجرای سریع، و بالاترین آپشن های نظارتی و مدیریتی.

– هر کاربر در همان دسکتاپ خود به اینترنت یک دسترسی کاملا ایزوله دارد.

– نیاز به تامین هیچگونه سخت افزار سمت کاربران نیست، و تمام سرویس دهی نرم افزاری به آنها نیز اط طریق شبکه انجام میشود.

معایب:

بعضا سخت گیریهایی وجود دارد که امنیت اطلاعات در این راهکار را نمیپذیرند. اما در نظر داشته باشید که دولت های کره جنوبی و آمریکا از این روش بهره میبرند. و علاوه بر آن تا کنون هیچ گزارش نفوذی از این راهکار در سطح جهان منتشر نشده است. و به لحاظ منطقی نیز، در صورت اجرای صحیح و اصولی، امکان نفوذ وجود ندارد.

مخاطبین این روش چه کسانی هستند؟

تمامی مجموعه هایی که روحیه نوین فناوری اطلاعات بدور از تعصبات در آنها جاری است، مخاطبین علاقه مند این راهکار هستند.

به دلایل امنیتی، موکدا توصیه میشود، اجرای این راهکار را به مجموعه هایی بسپارید که علاوه بر دانش مجازی سازی ، در زمینه امنیت نیز متخصص باشند.

و گواهی نامه امنیتی ممیزی مدیریت امنیت اطلاعات را داشته باشند، و در این گونه پروژه ها، رزومه شایسته ای داشته باشند.

شرح:

این روش دقیقا همان روش اختصاص دو زیرو کلاینت به هر کاربر است با این تفاوت که دو عدد زیروکلاینت به همراه یک دستگاه KVM Switch در یک باکس و در قالب یک محصول به نام SCATIN توسط مجموعه رها تولید و به بازار ارائه شد.

به دلیل تنوع نیازهای سازمان های مختلف در انتخاب نوع زیروکلاینت و همچنین قیمت تمام شده بالای این محصول به دلیل تیراژ پایین، رها دیگر این محصول را تولید نمیکند، لذا توصیه میشود از دیگر راهکارها استفاده کنید. این دستگاه در ابتدا (سال 1397) به سفارش وزارت کشور و توسط مجموعه رها تولید شد.

شرح:

کلمه DTC مخفف عبارت Duall Thin Client میباشد و به این معنی است که در این دستگاه دو عدد تین کلاینت به همراه یک عدد KVM Switch درون یک کیس، قرار داده شده است،

و درواقع همان روش شماره 1 است با این تفاوت که به جای دو عدد رایانه بزرگ از دو عدد رایانه کوچک در قالب یک کیس استفاده شده است و تمام مزایا و معایب این راهکار همانند راهکار شماره 1 است.

به دلیل عدم اقبال عمومی مشتریان به این محصول از ابتدای سال 99، رها دیگر این محصول را تولید نمیکند.

۱ـ KVM Switch:

یک دستگاه کوچک (اندازه یک گوشی موبایل) و ارزان قیمت است ( ۵ الی ۱۰ دلار) که از طریق آن میتوان چند رایانه را با یک دست موس و کیبرد کنترل کرد و تصویر آنها را روی یک مانیتور مشاهده کرد. این دستگاه به این صورت عمل میکند که با فشردن کلیدی روی کیبرد و یا کلید روی خود KVM بین دو رایانه سوئیچ میکند

2ـ رایانه:

یک رایانه میتواند در انواع Fat Client یا همان رایانههای معمولی چاق روی میزی و Thin Client یا همان رایانههای لاغر باشد، پس دقت داشته باشید که منظور از رایانه تمامی دستگاههایی است که به صورت مستقیم روی آنها سیستم عامل (مثلا ویندوز) نصب میشود مانند کیس، تین کلاینت، لپ تاپ، مینی کامپیوتر.

3ـ زیروکلاینت:

متاسفانه بسیاری زیروکلاینت ها را با تین کلاینت ها اشتباه میگرند، و این در حالی است که تین کلاینت در دسته رایانه های مستقل قرار میگیرند ( که در بالا توضیح داده شد)، اما زیروکلاینت ها دستگاههایی هستند که برای اینکه بتوانند به کاربر خود سرویس دهند، حتما بایستی به یک سرور متصل شوند، و در واقع به تنهایی و مستقل نمیتوانند به کاربر خود هیچ سرویسی بدهند و از خود چیزی ندارند (زیرو = صفر).

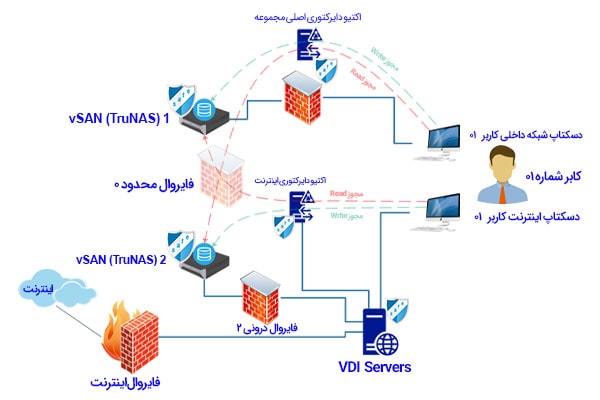

چگونگی برقراری ارتباط بین دو شبکه ایزوله (بهترین روش مناسب تمامی روش ها)

اکنون فرض بر این است که شما با یکی از روشهای 8 گانه موفق به (ایزوله کردن) جداسازی شبکه اینترنت از شبکه داخلی شده اید.

اما بسیاری از مجموعه ها با این نیاز روبرو میشوند، که کاربران نیاز دارند فایل و اطلاعاتی را از اینترنت به رایانه های شبکه داخلی انتقال دهند و یا بالعکس، یعنی بتوانند فایل و یا اطلاعاتی را از شبکه داخلی به اینترنت منتقل کنند، و این دقیقا همان کابوس کارشناسان امنیت اطلاعات است.

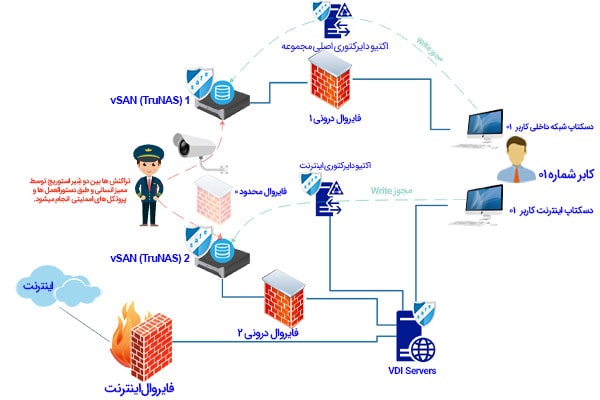

برای حل این ماجرا صرفا دو روش وجود دارد، روش ممیزی انسانی، و روش ممیزی اتوماتیک که اساسا تفاوت چندانی در زیر ساخت ندارند، سعی بر آن شده است که حق مطلب این موضوع در دو شکل زیر توضیح داده شود.

(جهت توضیحات در خصوص سناریو ها با کارشناس پشتیبانی خود تماس بگیرید تا با کارشناس امنیت شرکت کنفرانس تلفنی داشته باشید)

روش اول – بدون ممیز انسانی

روش دوم – با ممیز انسانی